云服务器性价比高?小编做了与阿里云的性能排名对比,希望能帮助到你哦!

云服务器目前的主要用途就是建站或者做软件或APP的服务器,云服务器也是服务器其最主要的特点稳定,其次就是安全。购买服务器的时候,我们主要考虑性能、安全、价格综合为性价比进行选择。

什么是DoS攻击?

一个DoS攻击是一种拒绝服务攻击 ,其中一台计算机(或其它设备)来淹没TCP和UDP数据包的服务器。在此类攻击期间,服务将停止运行,因为发送的数据包会超出服务器的功能,并使服务器对整个网络中的其他设备的用户都不可访问。DoS攻击用于直接打垮对方的服务器。

可以使用多种不同的DoS攻击方式。这些包括以下内容:

缓冲区溢出攻击– 这种类型的攻击是最常见的DOS攻击。在此攻击下,攻击者使用大量流量重载URL,以使其服务器不能使用。

Ping of Death或ICMP -ICMP攻击用于接收未配置或配置错误的网络设备,使用并且控制它们发送欺骗数据包来ping网络中的每台计算机。这也称为死亡(POD)攻击。

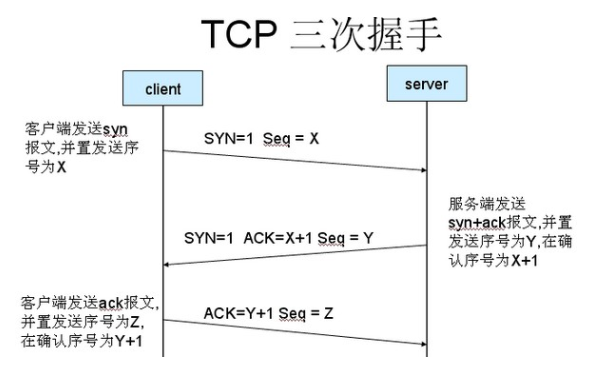

SYN– SYN攻击发送连接到服务器但未完成握手的请求。最终结果是网络被连接请求淹没,阻止任何人连接到网络。

Teardrop Attack – 在其DOS攻击期间,攻击者将IP数据包片段发送到网络。然后,网络尝试将这些片段重新编译为其原始数据包。编译这些碎片的过程耗尽了系统资源,最终导致崩溃。它崩溃是因为这些字节信息被改编加密方式,因此它不能将它们重新组合在一起。

DoS攻击可以轻松协调,这意味着它们已经成为现代公司或者机构必须面对的最普遍的网络安全威胁之一。DoS攻击简单但有效,可以对他们所针对的公司或个人造成毁灭性的破坏。只有一次攻击,一个组织机构就可以在几天甚至几周内停止运行。

什么是ddos攻击?

一个DDoS攻击是最常见也是十分流行的DDoS攻击方式之一。在DDoS攻击期间,被攻击的目标网络,会受到从多个位置的数据包轰炸。从而成倍地提高拒绝服务攻击的威力。通常,攻击者使用一个偷窃帐号将DDoS主控程序安装在一个计算机上,在一个设定的时间主控程序将与大量代理程序通讯,代理程序已经被安装在网络上的许多计算机上。代理程序收到指令时就发动攻击。利用客户/服务器技术,主控程序能在几秒钟内激活成百上千次代理程序的运行。

此外,使用DDoS攻击会使恢复更加复杂。用于执行DDoS攻击的系统中有九个已被破坏,因此攻击者可以通过使用从属计算机远程发起攻击。这些从属计算机被称为僵尸或僵尸程序。

这些机器人形成一个称为僵尸网络的设备网络,由攻击者通过命令和控制服务器进行管理。僵尸网络可以由几个机器人到数百个不同机器人之间的任何地方组成。

DDoS与DDoS攻击的主要区别

DDoS攻击改变了传统点对点攻击模式,使得攻击呈现无规律化,攻击的时候,通常使用的也是常见的协议和服务,这样只是从协议和服务的类型上是很难对攻击进行区分的。在进行攻击的时候,攻击数据包都是经过伪装的,在源IP 地址上也是进行伪造的,这样就很难对攻击进行地址的确定,在查找方面也是很难的。这样就导致了分布式拒绝服务攻击在检验方法上是很难做到的。因此也成为当今主要的黑客攻击方式。

DoS与DDoS攻击云主机防范

1、定期扫描

定期扫描现在持有的网络主节点,彻查可能存在的安全漏洞,对新出现的漏洞进行及时清理。骨干节点的计算机因为具有较高的带宽,是黑客利用的最佳位置,因此对加强主机安全是非常重要的。而且连接到网络主节点的都是服务器级别的计算机,所以定期扫描漏洞就变得更加重要。

2、过滤所有RFC1918私有网络IP地址

因特网域名分配阻止IANA组织保留10.0.0.0、172.16.0.0、192.168.0.0三个IP地址用于私有网络,过滤所有RFC1918地址时为了将攻击时伪造的大量虚假IP浮出水面,这样就会减轻DDoS的攻击。

3、过滤无用的服务和端口

可以使用软件工具来过滤无用的服务和端口,比如在路由器上过滤IP。可以针对封包Source IP和Routing Table做比较,并进行过滤。目前很多服务器都只开放服务端口,将其他端口关闭和防火墙上做阻止策略。

当然如果真被攻击选择云高防IP与黑客硬碰硬也不失为一个主意,再起攻击无效之后相比其也就放弃了。云以优质的服务,一定会保障您服务器的安全,选择云准没错!